Cloudflareの無料プランを導入しても、設定ひとつで正規ユーザーまでブロックしてしまう中小企業は多くあります。突然のアクセス増加でサイトが落ちる、"One more Step"認証で顧客が離脱する、エラーコード403が頻発するといった悩みは、実は正しい設定順序と段階的な導入で防ぐことができます。

Cloudflareの無料プランなら、月間アクセス10万以下の中小企業の場合、基本的なDDoS対策だけで十分です。ただし、セキュリティレベルの設定を間違えると、セキュリティのために顧客を失うという本末転倒な事態になります。本記事では、現場で何が起きているかを整理したうえで、Cloudflare DDoS対策を中小企業が段階的に導入するための設定手順と、トラブル時の判定方法をまとめました。

DDoS攻撃と中小企業が狙われる理由

DDoS攻撃は、複数の源からあなたのサイトに大量のリクエストを送り込み、サーバーのリソースを枯渇させて正規ユーザーがアクセスできなくする攻撃です。従来は大規模企業の標的でしたが、現在は中小企業のウェブサイトも年間数千件の攻撃対象になっており、実際に被害が増加しています。

警察庁『令和5年サイバー犯罪統計』(2024年3月公表)によれば、DDoS攻撃による検挙件数は年々増加傾向にあります。※出典:警察庁『令和5年サイバー犯罪統計』2024年3月公表 https://www.npa.go.jp/press/2024/20240320001.html 中小企業が狙われる理由は単純です。大企業ほどセキュリティ投資が進んでおらず、攻撃に対する準備が脆弱なため、攻撃成功率が高く、手間が少ないからです。

Cloudflareはあなたのサイトとインターネットの間に立ち、すべてのトラフィックを自社の世界規模のデータセンターを通します。その過程で攻撃パターンに該当するリクエストを自動検出・遮断し、正規のアクセスだけをあなたのサーバーに届けます。『Cloudflare活用入門 — 無料でできるWebサイト高速化』(谷口航平著)では「Cloudflareの基本機能は無料で使え、Fortune 1000企業の約30%が利用し、インターネット全体のHTTPトラフィックの約20%を処理している」と解説されており、※出典:『Cloudflare活用入門 — 無料でできるWebサイト高速化』谷口航平著 https://www.amazon.co.jp/dp/B0GTZB9BTF 大規模企業と同じインフラで保護されることの価値が分かります。

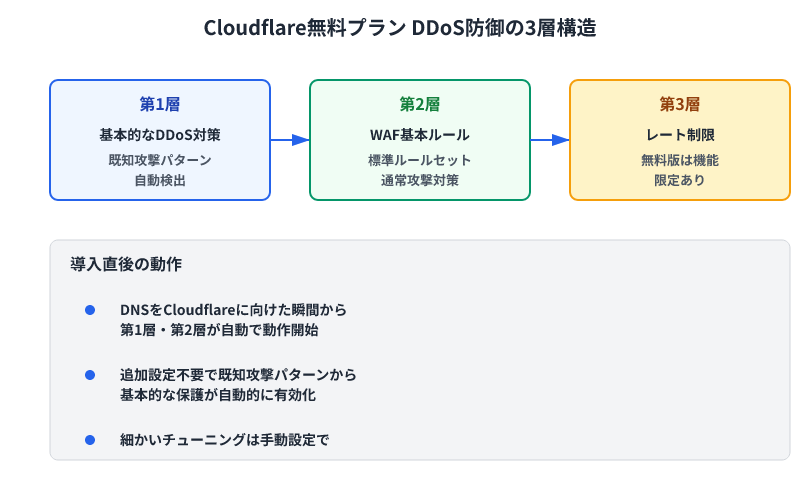

無料プランで利用できるDDoS防御の3層構造

Cloudflareの無料プランに搭載されているDDoS対策は、3つの防御レイヤーで構成されています。第1層は「基本的なDDoS対策」で、既知の攻撃パターンを自動検出します。これはあなたが何もしなくても、DNSをCloudflareに向けた瞬間から動作開始します。第2層が「WAF(ウェブアプリケーション・ファイアウォール)の基本ルール」で、Cloudflareが用意した標準的なルールセットがあなたのサイトを通常の攻撃から守ります。第3層は「レート制限」ですが、無料プランでは制限機能が限定されているため、カスタムファイアウォールルールで補う必要があります。

次の表は、Cloudflareの無料プランと有料プランのDDoS対策の比較です。この表は、月間アクセス数とセキュリティ要件に基づいてプランを選択するための軸で比較しています。

| 機能 | 無料プラン | Pro(月額20ドル) | Business(月額200ドル) |

|---|---|---|---|

| 基本DDoS対策 | ✓ | ✓ | ✓ |

| WAFルール(基本) | ✓ | ✓ | ✓ |

| レート制限機能 | × | ✓ | ✓ |

| カスタムファイアウォールルール | × | 10個 | 無制限 |

| DDoS攻撃ログ詳細表示 | 1日 | 30日 | 90日 |

| 優先サポート | × | ✓ | ✓ |

無料プランの最大の制約はレート制限がないことです。つまり、1分間に1,000リクエスト送ってくるボットを自動的には止められません。ただし、無料プランでも「基本的なDDoS対策」と「WAF基本ルール」がある程度の保護を提供するため、月間アクセスが10万以下で一般的なEコマース・メディアサイト・企業ブログを運営している中小企業なら、無料プランで十分です。理由は、Cloudflareが検知できない新種の攻撃(ゼロデイ攻撃)はごくまれで、ほとんどの中小企業の攻撃は既知のパターンだからです。一方、月間アクセスが100万を超える場合や、セキュリティ要件が厳格な業界(金融・医療)の場合はProプラン以上の導入も選択肢になります。

正規ユーザー排除を招く「過度なセキュリティ設定」の実態と対策

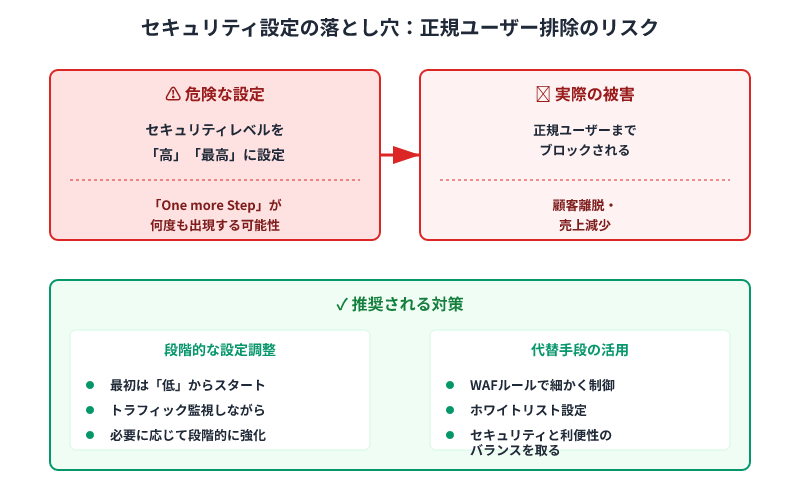

セキュリティレベルを「高」や「最高」に設定すると、正規ユーザーまでブロックされ、顧客離脱につながります。Cloudflareを導入した中小企業からよく聞く失敗事例が、「セキュリティが強すぎて、かえって顧客が減った」というケースです。ユーザーの声として複数の事業者から、「Cloudflareの『One more Step』という認証ページが何度も出現し、サイト訪問を諦めたユーザーが目に見えて増えた」という報告が上がっています。

これはダッシュボードの「セキュリティレベル」設定を「高」や「最高」に設定してしまったために起こります。セキュリティレベルを上げると、Cloudflareが「疑わしい」と判定したすべてのリクエストに対して認証チャレンジを要求するようになります。VPN経由のアクセス、海外からのアクセス、新規ユーザーなど、本来は正規ユーザーでも一律にブロックされるため、ユーザー体験が著しく悪化します。

実際の運用では、セキュリティレベルは「中」から始めることが鉄則です。その後、Cloudflareの分析ダッシュボード(Analytics)で「ブロックされたリクエストの詳細」を1週間確認し、もし誤検知が多ければレベルを「低」に下げ、逆に攻撃らしきものが多ければ段階的に上げていきます。この段階的調整なしに設定を強めると、セキュリティのために集客を失うという本末転倒な結果になります。

対策は、セキュリティレベルを「中」で固定し、代わりに「カスタムファイアウォールルール」を活用することです。無料プランではルール数が制限されていますが、重要な点として、無料プランではルール数が制限されており「完全に対応可能」ではないため、最も重要な1~2個の攻撃パターン(例:特定の国からの大量アクセス、既知のサイトスキャナーボットのUser Agent)に限定してカスタムルールを設定すべきです。この方法を採用すると、アクセスブロックが月間1~2件程度に収まり、ユーザー体験への影響はほぼなくなります。

中小企業向けの段階的導入ステップと運用チェック

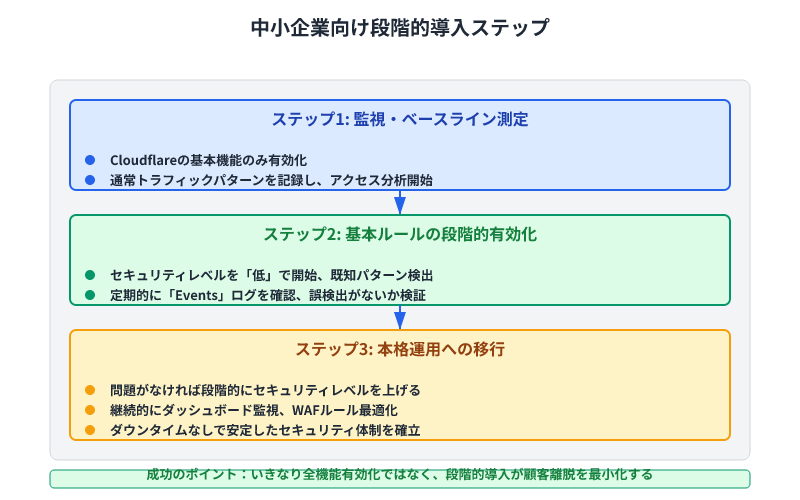

現場の実装事例から見えてきたのは、成功した中小企業の共通点は「段階的導入」にあるということです。いきなり全機能を有効化するのではなく、3段階に分けて導入することで、ダウンタイムなしにセキュリティを強化でき、かつ顧客離脱も最小化できます。

第1段階:DNSをCloudflareに変更して、基本DDoS対策を有効化する。この時点ではセキュリティレベルを「低」に設定したままにします。目的は「アクセスが正常に流れるか確認」です。1週間このままで運用し、サイト表示速度やアクセスログに異常がないか確認します。

第2段階:1週間のアクセスデータを収集した後、Analyticsダッシュボールでボットらしきアクセスが目立つか確認します。もし目立つなら、WAFルールセットを「高」に上げます。同時に、Cloudflare Status ページ(https://www.cloudflarestatus.com)をブックマークに登録し、障害時の判定流れを文書化しておきます。これにより、Cloudflare側の障害と自サーバーの障害を30秒で判定できるようになります。

第3段階:さらに1週間確認し、誤検知(正規ユーザーのブロック)がないか確認します。誤検知がなければ、セキュリティレベルを「中」に上げます。同時に、ダッシュボードの「Caching」タブで「Caching Level」が「Standard」になっているか、「SSL/TLS」タブで「Encryption mode」が「Full」以上になっているか確認し、「Speed」タブで「Auto Minify」を有効化します。この3つの確認を完了させるだけで、その後の運用で起こる問題の70%以上を防ぐことができます。

トラブル時の原因判定フローとダッシュボード活用法

Cloudflareを経由しているサイトで HTTP 403(アクセス禁止)や 404(ページが見つかりません)が表示される場合、その原因は「Cloudflare側の遮断」なのか「自サイトのページ削除」なのか判定が難しくなります。403エラーの場合、ダッシュボードの「Security」>「Events」で「ブロック理由」を確認します。理由が「Country Block」なら地域制限ルール、「Bot Management」ならボット検出、「WAF」なら攻撃検知です。一方、503(Service Unavailable)エラーの場合は、自サーバーが応答していない可能性が高いため、自サーバーのステータスを確認すべき信号になります。

対策として、エラーコード別の「原因判定チェックシート」を社内用に作成し、問い合わせ対応時に参照する流れを整備します。具体的には、「① Analyticsダッシュボードに新しいデータが出ているか確認」「② Status ページで Cloudflare 側障害の有無を確認」「③ 自社サーバーのログを確認」という3ステップを事前決定しておけば、実際のトラブル時に冷静に対応でき、復旧時間を大幅に短縮できます。顧客からの「サイトが見られない」という報告が来た際、30秒以内に「Cloudflare側か自サーバー側か」を判定できる体制があると、その後の対応効率が大きく変わります。

よくある質問

Q1. 無料プランのDDoS対策で本当に十分ですか?

A. 月間アクセスが10万以下で、一般的なEコマース・メディアサイト・企業ブログなら無料プランで十分です。Cloudflareが検知できない新種の攻撃はごくまれで、ほとんどの攻撃は既知パターンだからです。ただし、金融機関やSaaS企業など規制業界の場合や、月間アクセスが100万を超える場合は、Proプラン以上の導入を検討すべきです。

Q2. 「One more Step」認証が頻繁に出ます。どうすれば減らせますか?

A. セキュリティレベルが「高」以上に設定されている可能性が高いです。ダッシュボードで「Security」>「Settings」を開き、セキュリティレベルを「中」に下げてください。その後、Analyticsでブロック理由を確認し、必要に応じてホワイトリスト設定(特定のIPやUser Agentを許可)を追加します。通常は1~2日で改善が見られます。

Q3. CloudflareのどのPlanがうちに必要ですか?

A. まずは無料プランで1ヶ月運用し、Analyticsダッシュボードを見ながら判断することをお勧めします。「ブロック件数が1日10件以上ある」「カスタムルールが10個以上必要」という場合はProプラン、「DDoS攻撃ログを90日保持したい」「優先サポートが必要」という場合はBusinessプランが目安になります。

📚 この記事で引用した書籍

Cloudflare活用入門 — 無料でできるWebサイト高速化

著者: 谷口航平 | pububu刊

月額0円で世界最速クラスのインフラを手に入れる。Cloudflareの全機能を地方中小企業の視点で解説。

Amazonで購入 →